#1267 - Illegal mix of collations (utf8mb4_general_ci,COERCIBLE) and (utf8mb4_unicode_ci,COERCIBLE) for operation '>'

- Gegevens

- Geschreven: dinsdag 04 augustus 2020 15:46

- Laatst bijgewerkt: dinsdag 04 augustus 2020 15:46

- Gepubliceerd: dinsdag 04 augustus 2020 15:46

- Geschreven door Walter

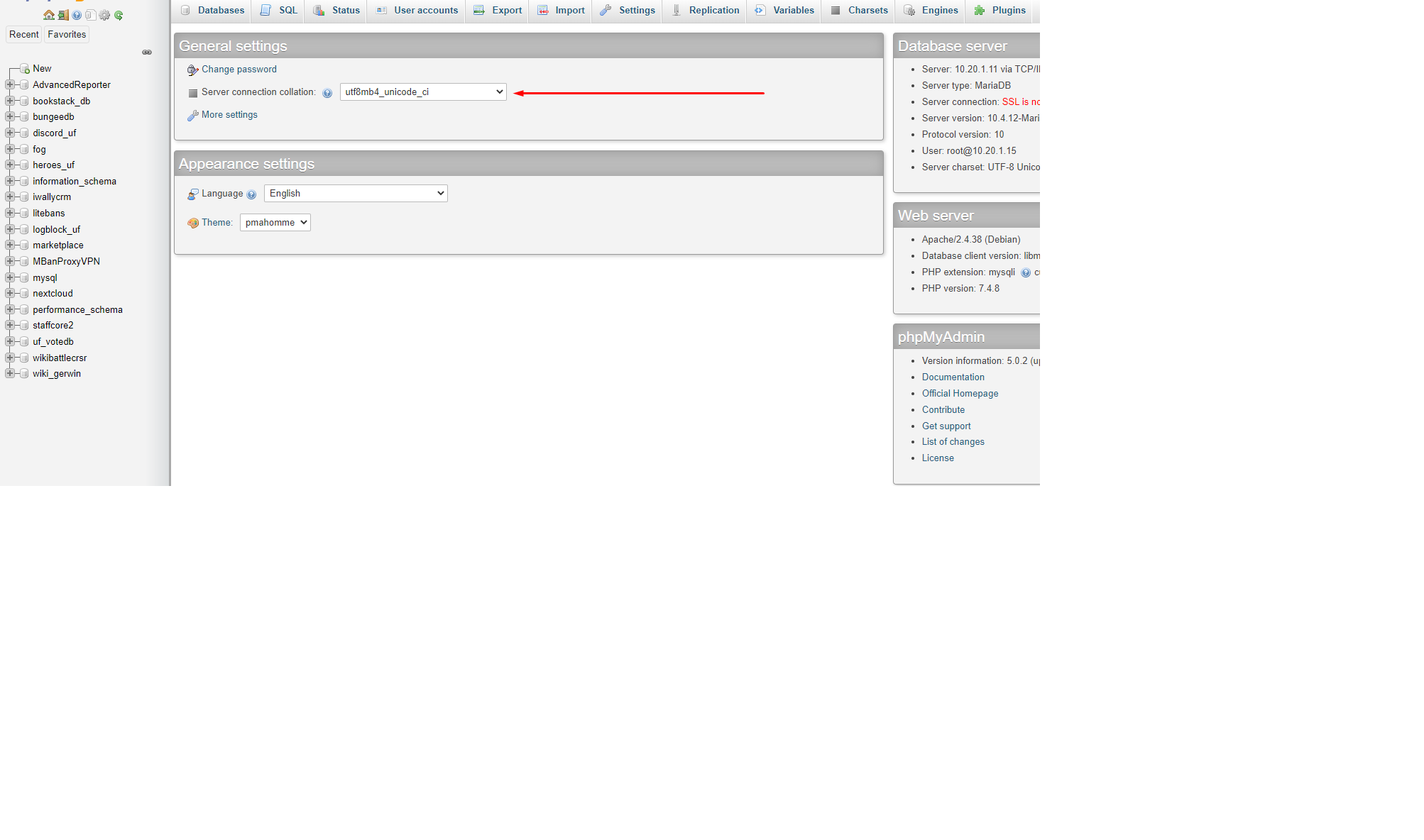

You have a working enviroment with PhpMyAdmin and MariaDB. However when you try to change the permissions / user accounts / user roles, you get a nasty SQL error, along the lines of "Illegal mix of collations (utf8mb4_unicode_ci,COERCIBLE) and (utf8mb4_general_ci,COERCIBLE) for operation 'like'".

How to fix this annoying issue with PhpMyAdmin and MariaDB real quick?

1. Login to PhpMyAdmin.

2. Change server connection collation, from utf8mb4_unicode_ci to utf8mb4_general_ci.

3. Done.

To make this change perminent, you will have to change the PhpMyAdmin configuration file, easier however is to press more settings, and save the settings to your browser configuration.

4. How to save these changes to your PhpMyAdmin conguration file?

Edit the file config.inc.php, add the following parameter,

$cfg['DefaultConnectionCollation'] = 'utf8_general_ci';

Done!